在网络管理与安全领域,特定端口号及其关联服务常成为技术人员关注的焦点。其中,OpenClaw服务所默认使用的18789端口,便是一个值得深入探讨的关键词。本文将围绕OpenClaw与18789端口,解析其核心功能、潜在安全风险及基础配置要点,为相关从业者提供清晰的参考。

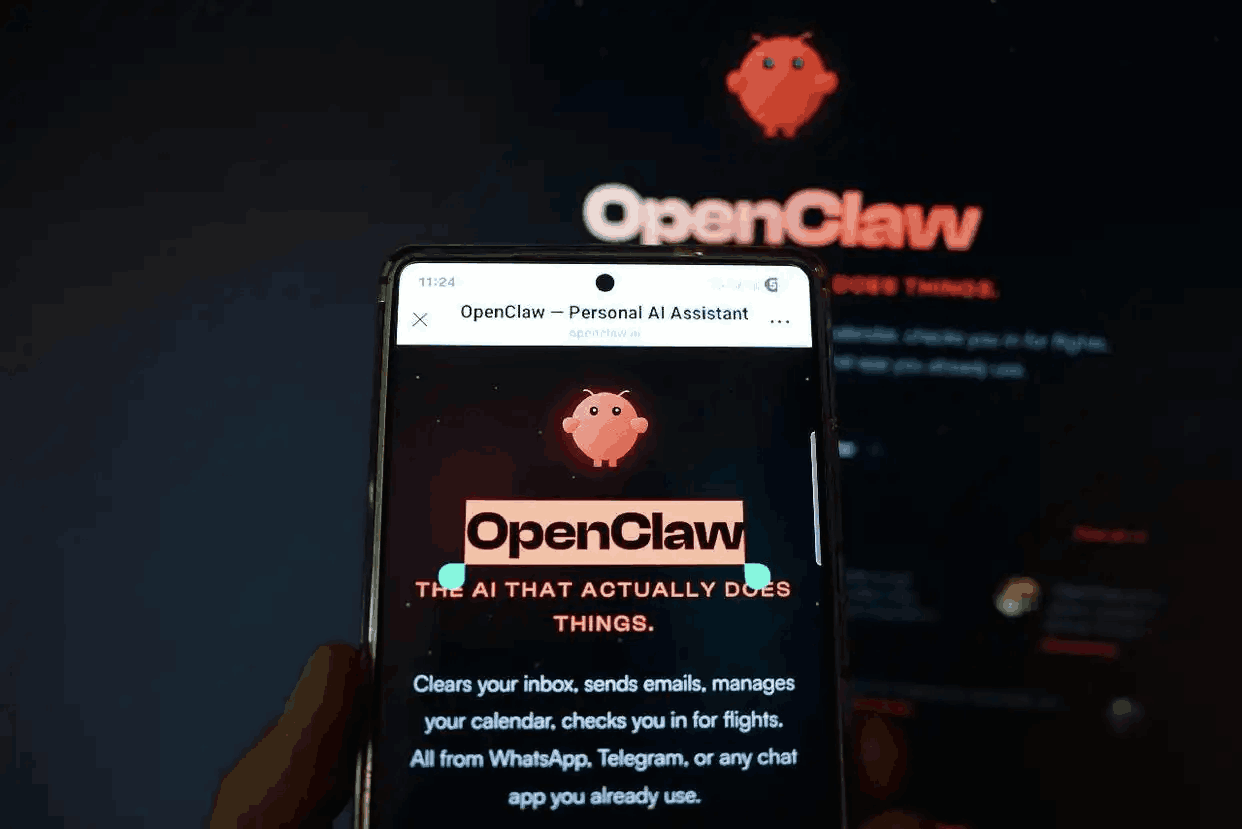

首先,需要明确OpenClaw通常所指代的含义。在公开的软件与项目信息中,OpenClaw可能指向某类提供特定网络服务(如远程管理、数据抓取或自定义API通信)的工具或守护进程。其选择18789这一非标准高端口号作为默认通信端口,主要目的在于避免与系统中常见的HTTP(80)、HTTPS(443)或SSH(22)等基础服务端口产生冲突,确保服务能够独立部署与运行。

从功能视角看,运行在18789端口的OpenClaw服务,很可能承担着内部系统指令传输、数据收集或状态监控的任务。其通信协议可能是基于TCP的自定义格式,也可能是封装在HTTP/HTTPS之上。了解其具体的通信协议与数据格式,对于实现与该服务的有效交互或进行二次开发至关重要。网络管理员在发现该端口活跃时,应首先查阅其官方文档或内部手册,以确认其合规性与业务用途。

然而,从网络安全层面审视,任何非熟知服务端口的开放都可能引入风险。18789端口若未经严格访问控制(如防火墙规则限制),暴露在公网环境中,便可能成为攻击者探测或利用的目标。攻击者可能会尝试对该端口进行扫描,寻找已知的OpenClaw版本漏洞,或利用弱口令、未授权访问等缺陷实施入侵。因此,安全运维团队必须将此端口纳入常态化监控范围,确保其仅对必要的IP地址开放,并保持服务端软件更新至最新安全版本。

对于需要配置或维护OpenClaw服务的用户,基本的操作包括验证服务状态、修改监听端口(如有需要)以及加密通信链路。例如,在Linux系统中,可以通过`netstat -tlnp | grep 18789`命令检查端口监听状态。如需更改端口,则需修改服务对应的配置文件并重启进程。强烈建议在生产环境中,为OpenClaw服务配置防火墙策略,并考虑使用VPN或跳板机进行访问,以最小化网络攻击面。

总而言之,OpenClaw与18789端口这一组合,代表了企业内网中一个特定的服务节点。正确理解其业务角色,同时保持高度的安全警觉与规范的配置管理,是确保其稳定、安全运行的不二法门。在数字化基础设施日益复杂的今天,对每一个细节的深入把握,都是构筑坚实网络安全防线的重要基石。