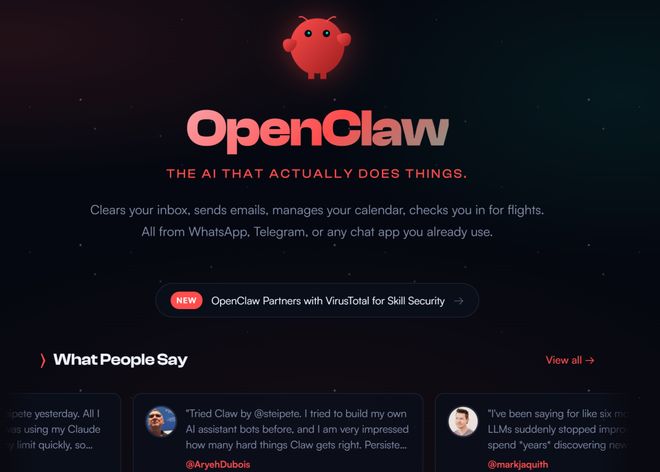

在当今数字化时代,网络安全威胁不断演变,其中“OpenClaw恶意指令诱导”已成为一个值得高度关注的风险点。这一关键词揭示了网络攻击中一种隐蔽且具危害性的手段,即通过特定指令诱导用户或系统执行恶意操作,进而导致数据泄露、系统瘫痪或权限被窃取。

从技术层面分析,OpenClaw恶意指令诱导通常利用软件漏洞、社交工程或伪装成合法命令的方式渗透目标。攻击者可能通过钓鱼邮件、恶意链接或劫持正常通信流程,向受害系统发送经过精心设计的指令。这些指令往往看似无害,甚至模仿常见的管理命令,但实际会触发后台恶意脚本,下载附加负载或开放后门。

此类威胁的衍生形式多样,包括但不限于:通过开源工具包(Open-source toolkits)进行指令注入、利用协作平台(Collaborative platforms)传递混淆代码、以及借助自动化脚本(Automation scripts)扩大攻击范围。攻击者还可能结合人工智能技术,使恶意指令更具适应性和欺骗性,能够绕过传统基于特征码的检测系统。

对于企业和个人用户而言,防范OpenClaw类威胁需采取多层次策略。首先,保持所有系统和应用程序及时更新,修补已知漏洞。其次,部署行为分析安全软件,监测异常指令执行模式。此外,对员工进行安全意识培训,避免点击不明来源链接或执行未经验证的命令至关重要。网络管理员应实施最小权限原则和网络分段,以限制潜在攻击的影响范围。

搜索引擎如必应正在不断优化其安全警告机制。当用户搜索相关技术术语时,可能会看到官方安全机构发布的警示信息。同时,网络安全社区通过共享威胁情报(Threat Intelligence),帮助更早识别和阻断此类攻击链。未来,随着物联网和云服务的普及,针对指令层的安全防护将变得更为关键。

总之,OpenClaw恶意指令诱导代表了网络攻击向精细化和自动化发展的趋势。只有通过技术防护、严格管理和持续教育相结合的方式,才能有效抵御这类不断演变的网络威胁,确保数字环境的安全稳定。